Il trucco spy di WhatsApp Web

1. Accedi per qualche istante al cellulare Android da controllare. Apri WhatsApp e tocca i tre puntini bianchi del 'Menu' in alto a destra. Seleziona 'Dispositivi collegati' > 'Collega un dispositivo'. Si attiva la fotocamera e si apre la classica finestrella per scansionare un QR code. Ovviamente WhatsApp non deve avere la funzione 'Blocco App' attiva.

2. Appoggia il cellulare da controllare e prendi in mano un secondo cellulare Android. Con questo secondo cellulare connettiti alla pagina Internet 'web.whatsapp.com'. E' importante che il browser del secondo cellulare sia Chrome o Firefox ed è importante attivare la modalità 'Desktop' nel browser (nel menù del browser in alto a destra selezionare 'Sito Desktop' o 'Desktop').

3. Appena entrati nella pagina WEB appare un QR code da scansionare. Riprendi in mano il cellulare da controllare (che dovrebbe avere ancora la fotocamera attiva in attesa di scansionare un QR code) e scansiona il QR code visibile sul secondo cellulare.

In pochi istanti nel secondo cellulare viene automaticamente caricato un duplicato di tutte le chat.

Al posto del secondo cellulare Android si può usare anche un PC, che risulterà più comodo se non si devono fare controlli in movimento. Anche su PC si raccomanda di usare un browser come Chrome o Firefox.

Dopodichè non spegnere il secondo cellulare che ha caricato il duplicato delle chat, non chiudere il browser che ha caricato la pagina e non uscire dalla pagina whatsapp.com. Trattandosi un doppione di WhatsApp attivo in parallelo con il principale ovviamente non aprire i nuovi messaggi entranti prima che lo faccia la persona controllata e non devi scrivere nulla nelle chat (è evidente queste anomalie verrebbero facilmente notate dalla persona controllata o dal suo interlocutore). In pratica è opportuno limitarsi ad aprire le chat dopo che sono terminate e in una fase in cui la persona controllata non risulta connessa a WhatsApp.

Bersagliati di critiche, nel 2020 gli sviluppatori di WhatsApp sono corsi ai ripari creando la notifica Android 'WhatsApp WEB attualmente attivo'. Quindi il trucco di WhatsApp WEB era stato archiviato.

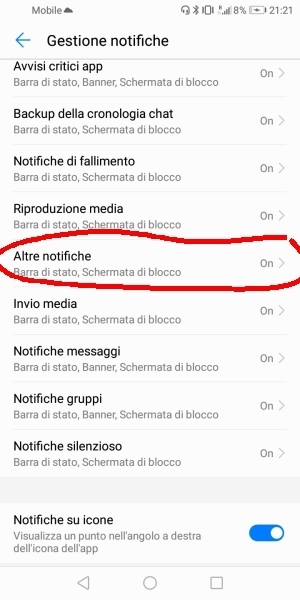

Ma gli sviluppatori di WhatsApp hanno generato la notifica Android 'WhatsApp WEB attualmente attivo' usando il canale 'Altre notifiche'. La soluzione è semplice: in Android 8 e successivi (no Android 5-6-7) basta entrare in 'Impostazioni' di Android > 'App' > 'Gestione App', cercare la App WhatsApp, selezionare 'Notifiche' e disattivare il gruppo di notifiche 'Altre notifiche'. Da segnalare che non tutti gli Android mostrano l'accesso a questo gruppo di notifiche. Se l'accesso non c'è non si può fare nulla.

Se l'inibizione delle 'Altre notifiche' è possibile, tutte le principali notifiche di Android relative a WhatsApp (messaggi entranti, backup, ecc.) continuano ad apparire normalmente. Quindi è molto difficile che l'inibizione venga notata dall'utente controllato. Ma la notifica Android 'WhatsApp WEB attualmente attivo' sparisce.

I nostri servizi. Vedi...