Cosa sono i logger satellitari GPS e perchè possono essere una valida alternativa ai localizzatori satellitari.

I logger satellitari GPS registrano nella loro memoria interna tutti gli spostamenti del veicolo sul quale sono posizionati.

Per scoprire gli spostamenti e i luoghi delle soste bisogna recuperare il logger, connetterlo ad un PC e caricare i dati che ha memorizzato nel noto software Google Earth. I dati sono costituiti da centinaia o migliaia di coordinate satellitari GPS. Quindi un logger satellitare non trasmette nulla in diretta e funziona come un registratore.

I logger satellitari GPS a volte vengono visti come soluzioni obsolete o sconvenienti. In realtà offrono importanti vantaggi rispetto ai localizzatori satellitari GPS.

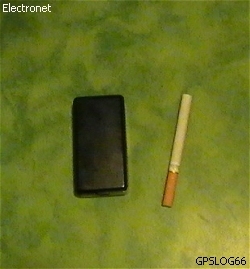

- I logger GPS hanno più autonomia operativa e minori dimensioni rispetto ai localizzatori satellitari GPS perchè sono privi di un modulo radio di telefonia mobile. Un logger satellitare con dimensioni di poco superiori ad un accendino può raggiungere i 2 mesi di autonomia in utilizzo quotidiano.

- Il funzionamento dei logger satellitari non dipende da Internet, segnali e coperture di telefonia mobile, cloud, protocolli, timeout, server, uplink, downlink, SMS, ecc. Sono apparati completamente autonomi. Non necessitano di SIM card e sono isolati dalle infrastrutture per telecomunicazioni.

- I costi di funzionamento sono nulli. Non ci sono abbonamenti, ricariche, costi periodici.

- Non emettono trasmissioni radio rilevabili con strumenti per le bonifiche elettroniche (rilevatori di microspie).

- Garantiscono l'anonimato certo e senza condizioni perchè non si registrano a nessuna rete, non lasciano tracce telematiche di nessun tipo, non hanno codici o riferimenti nè interni nè esterni.

I logger satellitari sono la soluzione quando bisogna verificare gli spostamenti e i luoghi delle soste di un veicolo senza il bisogno di conoscere la sua posizione in tempo reale. Sono ideali per controlli privati e aziendali dove è richiesta una discrezione senza compromessi.